Azure App Service 証明書 をApplication Gatewayで使ってみる

気にはなっていたものの手を出していなかったApp Service 証明書を使ってみるというものです。

名前の通りAzure App Serviceで利用するには簡単に設置できます。

が、今回は他のサービスで利用したいと思ったのでその検証を行いました。

SSL証明書発行

まずはSSL証明書を発行します。

Azure Portalより操作していきます。

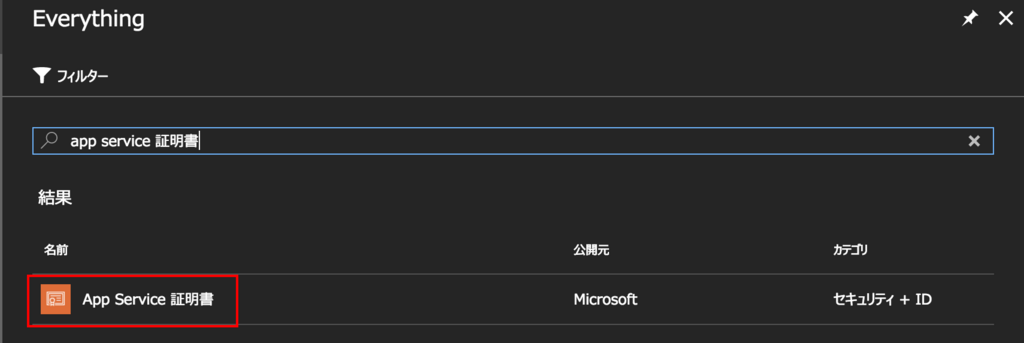

- App Service 証明書を検索し、作成。

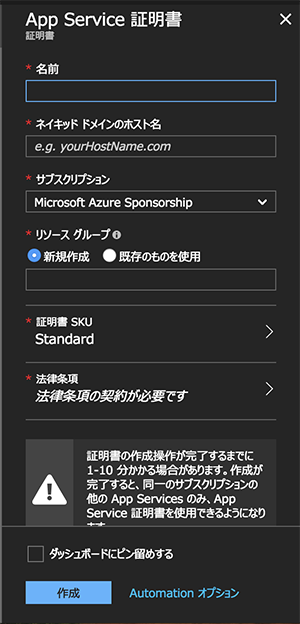

- App Service 証明書の新規作成。

SKUはStandardとWildcardが選べます。

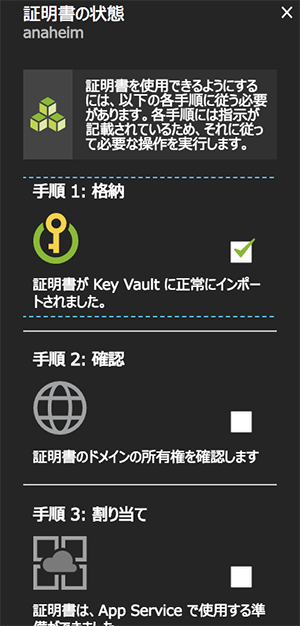

- 証明書をAzure Key Vaultに保存する。

状態から格納をクリックします。

- Key Vaultに証明書を格納する。

必要事項を入力し、Key Vaultキーコンテナーを作成・格納します。

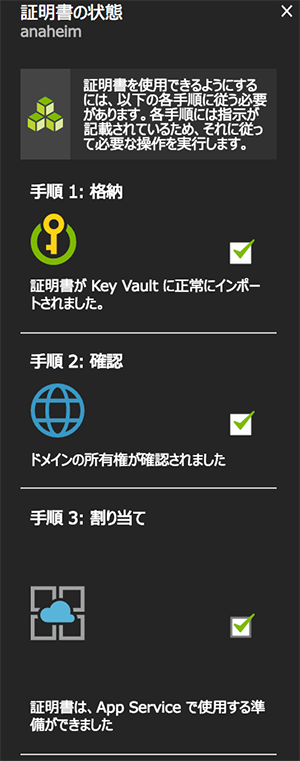

格納されると以下のようにチェックが入ります。

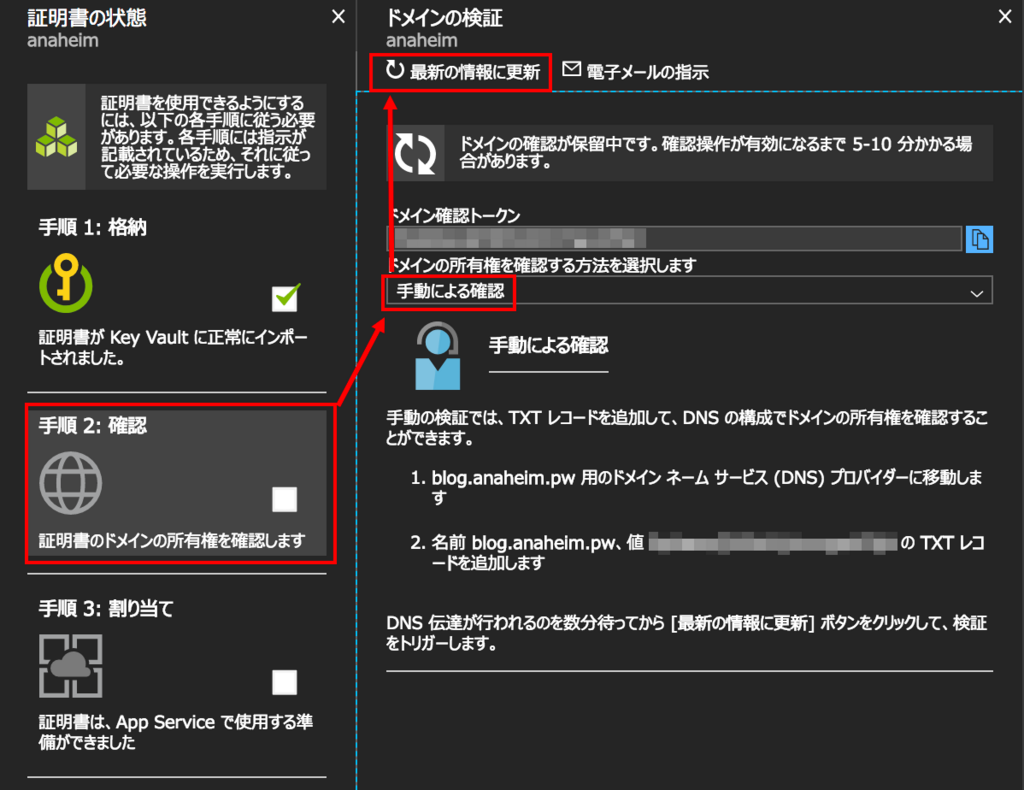

- ドメインの検証。

手順2:確認をクリックした後、確認方法を「手動による確認」に変更してドメイン確認トークンに表示されているものをTXTレコードとしてDNSに登録します。

ステータスが変わるまで更新し、利用準備ができたら以下のようになります。

SSL証明書ファイルエクスポート

次は証明書ファイルのエクスポートですが、ポータル上は「証明書のエクスポート」とありますがPowerShellでやってね!ということなのでPowerShellでエクスポートします。

AzurePowerShellのインストール手順は以下を参照。

インストール時やスクリプト実行時にエラーとなるようであれば以下を実行します。

Powershell –ExecutionPolicy Bypass

[Windows]

- 証明書ファイル(pfx形式)のエクスポート・インポート

Azure App Service Team Blogで公開されているスクリプトを利用します。

copyasc.ps1として公開されているスクリプトをコピーし、ローカルに保存します。

次にパラメータを編集します。

$appServiceCertificateName = "ascdemo"

出来上がったら実行します。

➔App Service 証明書のリソース名

$resourceGroupName = "ascdemorg"

➔App Service 証明書が所属しているリソースグループ名

$azureLoginEmailId = "user@microsoft.com"

➔Azureのログイン用Emailアドレス

$subscriptionId = "fb2c25dc-6bab-45c4-8cc9-cece7c42a95a"

➔サブスクリプションID

.¥copyasc.ps1

メールアドレス・パスワードを入力し、サインインします。

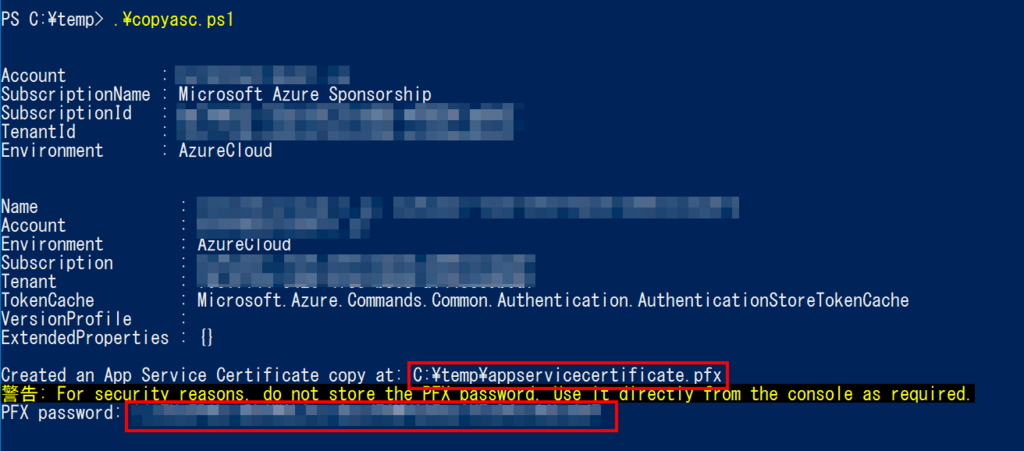

実行結果が以下となります。

出力ファイルパス、エクスポートパスワードが出力されます。

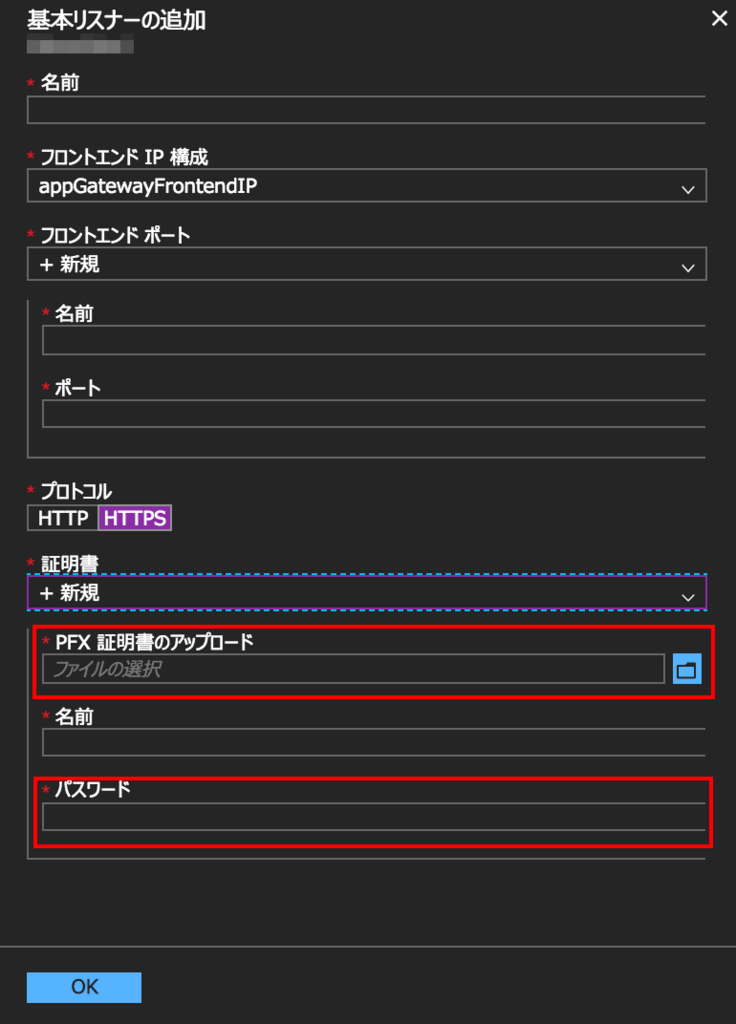

- Application Gatewayへ設定。

出来上がったpxfファイルをApplication Gatewayへインポートします。

詳細な手順はこちら。

以上でApplication GatewayでSSL証明書を利用可能になります。

[Chromeでの表示]

[証明書情報]

提供される証明書は「Go Daddy」のものとなります。

ちなみにIISでもApacheでも利用できることは確認していますので、Azure以外のサイトでも利用可能です。