Azure Firewall で侵入検知!IDPS (プレビュー)を試してみる

概要

前回記事でAzure Firewall PremiumのWebフィルタリング機能について触れましたが、今回はIDPSを試してみようと思います。

ちなみに前回記事はこちら。

Azure Firewallの公式ドキュメントは以下にあります。

構築

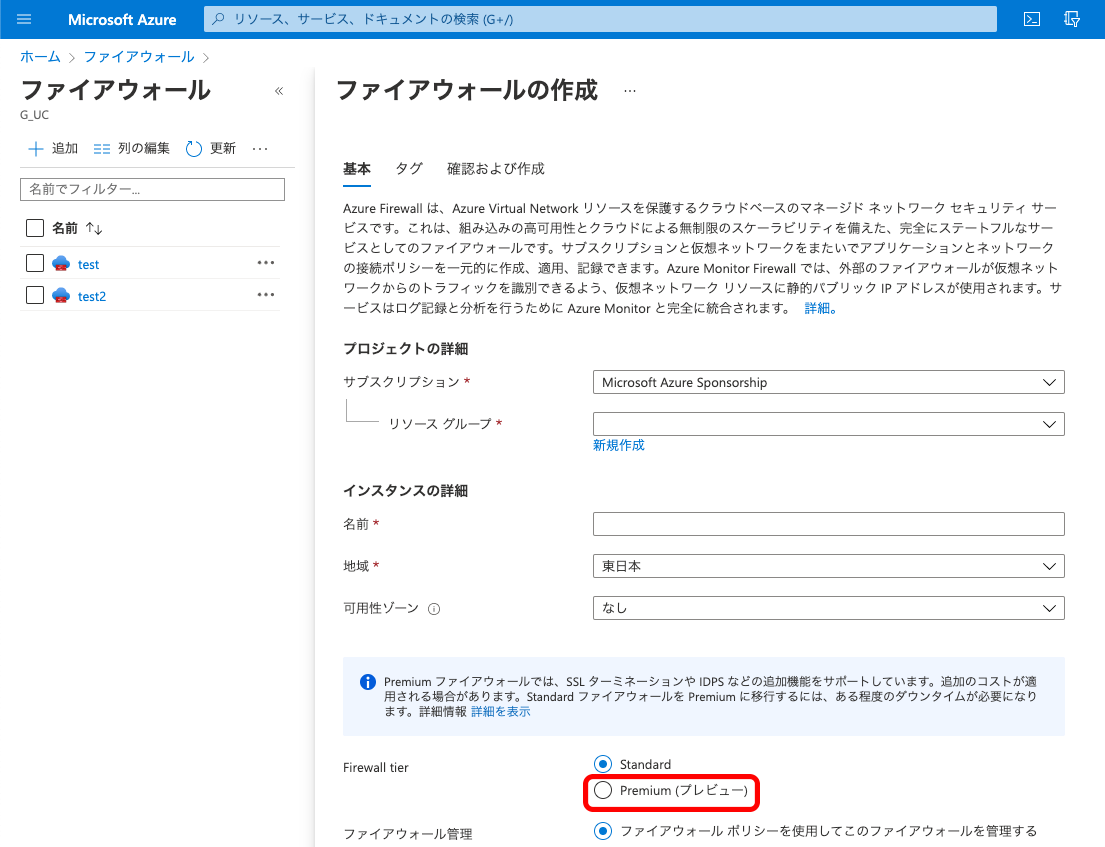

前回記事と同様に従来のファイアウォール作成から作成していきます。

Firewall tierの部分をPremiumと指定するだけでプレビュー機能が利用できます。

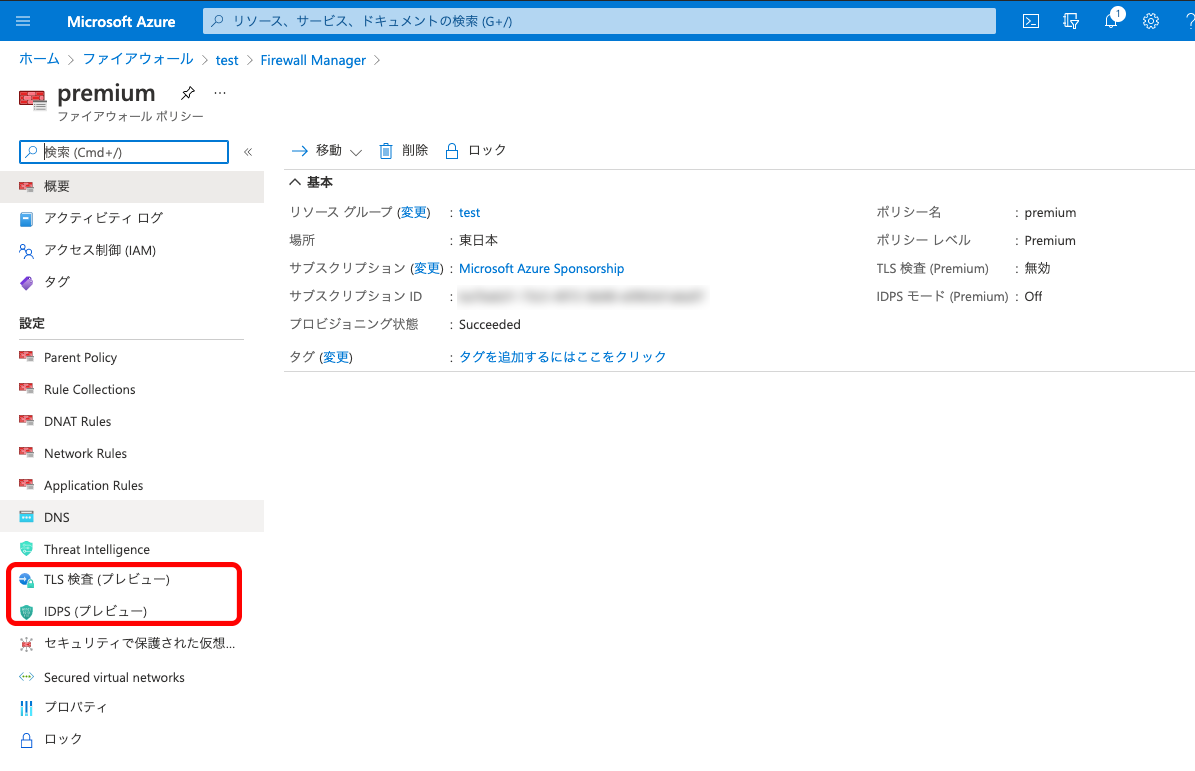

リソースが作成された後の画面上に「TLS検査(プレビュー)」と「IDPS(プレビュー)」が表示されています。(赤枠部分)

今回使うのはIDPS側になります。

構築のチュートリアルはこちらを参照ください。

IDPS を使ってみる

IDPSの設定は「IDPS (プレビュー)」から作成できます。

(該当の画面にいくには Firewall Manager → 対象のPremium ファイアウォールポリシー でいけます)

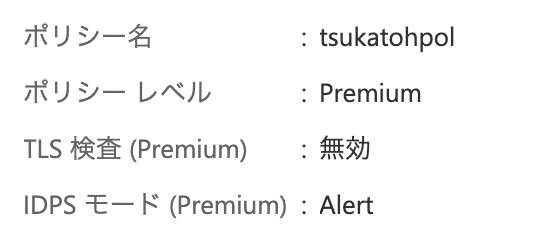

設定画面からアラートのみかアラートを出力してブロックするかを選択します。

運用上ブロックしたい場合は「アラートを出して拒否」を設定します。

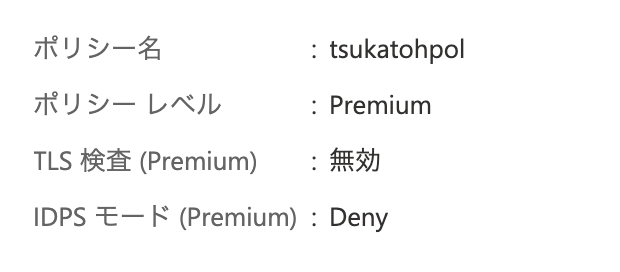

設定すると概要ページのIDPSモードが変わります。

【アラートの場合】

【アラートを出して拒否の場合】

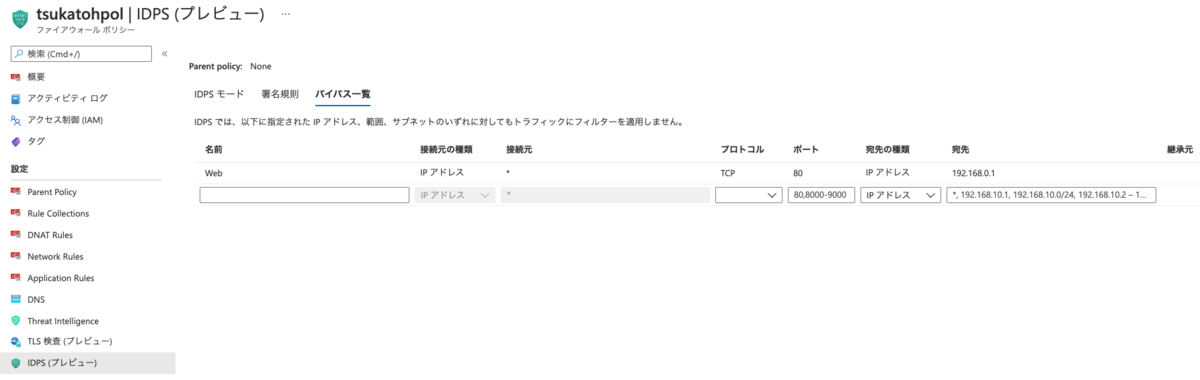

また、フィルターを適用しない対象も設定できます。

IDPS設定画面の「バイパス一覧」から名前や宛先などの設定してフィルターの適用対象外とします。

フィルター挙動について

Azure Firewall Premiumで利用できるIDPSはシグネチャベースのIDPSで、ルールセットには以下のものが提供されます。

上記ルールセットはフルマネージドで提供されます。

継続的にポリシーは更新されますが、Application Gateway のWAFのようにシグネチャの個別有効/無効化は現在提供されていません。

まとめ

前回ご紹介したWeb フィルタリング機能と同様IDPSも企業でよく利用される機能と思います。

Webフィルタリング、IDPS、URLフィルタリング、TLSインスペクションといった機能が1つのサービスで提供されるので、かなり便利と思います。

ぜひお試しください。