Microsoft MVP アワードを再受賞しました

2019-2020 Microsoft MVP for Microsoft Azureを受賞しました。

ブログ投稿が前回と同じ。。。ということは1年投稿していないという。。。

ありがたいことに3期目となります。

今後とも頑張っていきたいと思います。

Microsoft MVP アワードを再受賞しました

Microsoft MVP アワードを再受賞することが出来ました。

カテゴリは前期同様Microsoft Azureです。

2期目となりますが、これからもテクノロジーの情報発信など活動を行っていきたいと思っておりますので、引き続きよろしくお願いいたします。

マイクロソフト MVP アワード プログラムとは - マイクロソフト MVP

Azure PowerShell を Macで使ってみる

PowerShellがクロスプラットフォーム対応してから1年ほど経ったわけですが、MacやLinuxで利用できるPowerShell Core v6 と Azure PowerShell for .NET Coreがベータ版として公開されていますので試してみたいと思います。

前提条件

パッケージ管理ツールのHomebrewがインストールされていることが前提です。

インストールされていない場合は、以下を参照してインストールしてください。

PowerShellのインストール

- PowerShell Coreのインストール

まずはHomebrew-Caskをインストールしていきます。

brew tap caskroom/cask

次にPowerShellをインストールします。

brew cask install powershell

インストールされるパスは以下となります。

インストールパス:/usr/local/microsoft/powershell

コマンドのシンボリックリンク:/usr/local/bin/pwsh

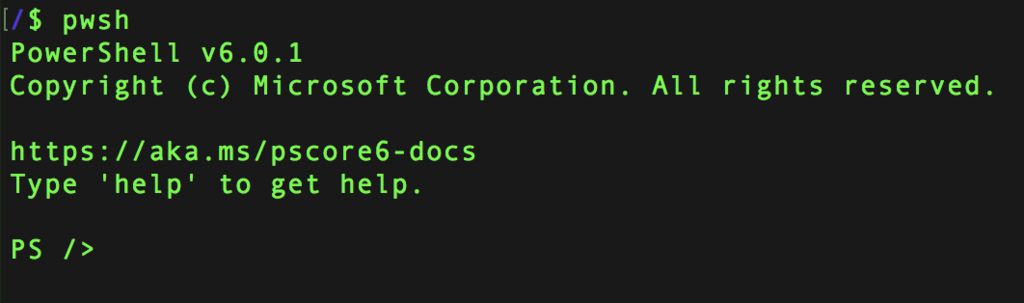

PowerShellを起動するコマンドは上記のシンボリックリンクにある通り、「pwsh」で起動します。

こんな感じですね。

次の手順はこの状態で続けていきます。

- Azure PowerShell for .NET Coreのインストール

PowerShellコンソールでAzure PowerShell for .NET Coreのモジュールをインストールします。

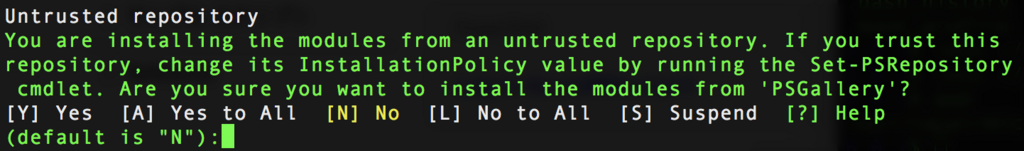

Install-Module AzureRM.NetCore

以下のようにメッセージが出た場合は「Y」を入力しEnterを押します。

- AzureRM.Netcoreのインポート

PowerShellはモジュールをインストールした後、使う時に読み込む必要があります。

以下コマンドにてモジュールをインポートします。

Import-Module AzureRM.Netcore Import-Module AzureRM.Profile.Netcore

Azureへサインインする

まずはPowerShellからAzureへサインインします。

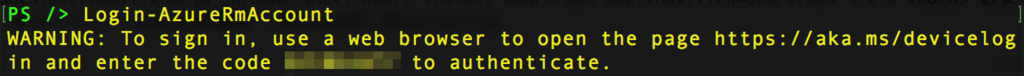

Login-AzureRMAccount

上記のように出力されますので、ブラウザで「https://aka.ms/devicelogin」ページを開きます。

9文字のコードも同じく出力されますので(モザイク部分)、ブラウザで開いたページにコードを入力する場所がありますのでそこへ入力します。

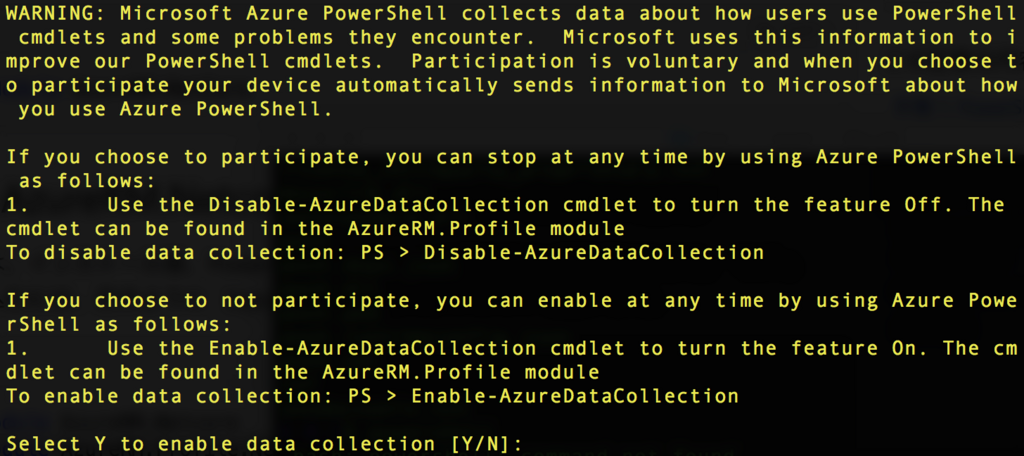

以下のようにワーニングが出た場合は「Y」を入力しEnterを押します。

ここまででAzureへサインイン出来ましたので、使う準備が出来ました。

実際に使ってみる

では、実際にリソースを作ってみましょう。

まずはリソースグループを作成します。

New-AzureRmResourceGroup -Name RGTest -Location "Japan East"

「RGTest」という名前のリソースグループが東日本へ作成されました。

次はストレージアカウントを作成してみます。

New-AzureRmStorageAccount -ResourceGroupName RGTest -AccountName {storagename} -Type "Standard_LRS" -Location "Japan East"

これでストレージアカウントが作成されました。

使ってみて

現状使えるコマンドレットが基本的なものに限定されているので、仮想マシンやWeb Appsを作るなどの用途であれば使えるかなと。

MacでPowerShellが使えるというのはPowerShell 1.0から使ってきた身なので、かなりうれしいです。

ただ、MacからもAzure Cloud Shellが使えるので実運用的にはまだまだそちらに頼る形になると思います。

参考

macOS および Linux での Azure PowerShell のインストールおよび構成 | Microsoft Docs

Fukuoka Engineers Day 2018で登壇してきました

Azure App Service 証明書 をApplication Gatewayで使ってみる

気にはなっていたものの手を出していなかったApp Service 証明書を使ってみるというものです。

名前の通りAzure App Serviceで利用するには簡単に設置できます。

が、今回は他のサービスで利用したいと思ったのでその検証を行いました。

SSL証明書発行

まずはSSL証明書を発行します。

Azure Portalより操作していきます。

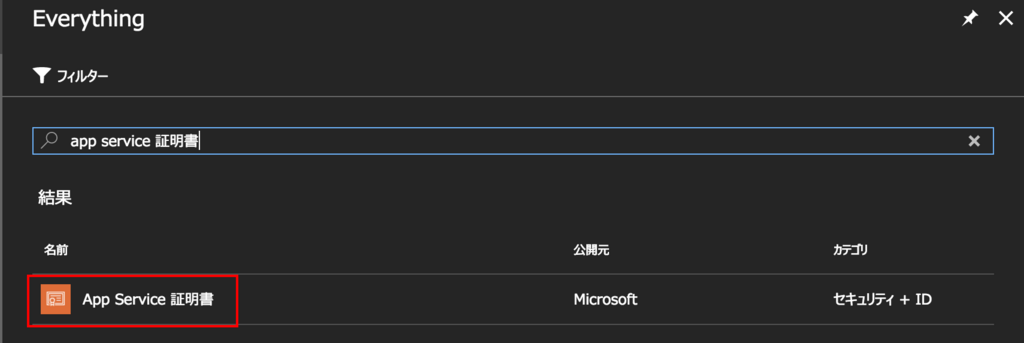

- App Service 証明書を検索し、作成。

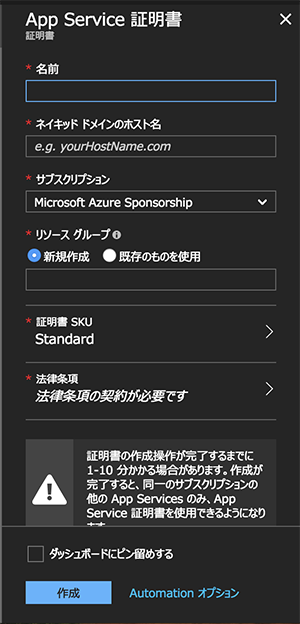

- App Service 証明書の新規作成。

SKUはStandardとWildcardが選べます。

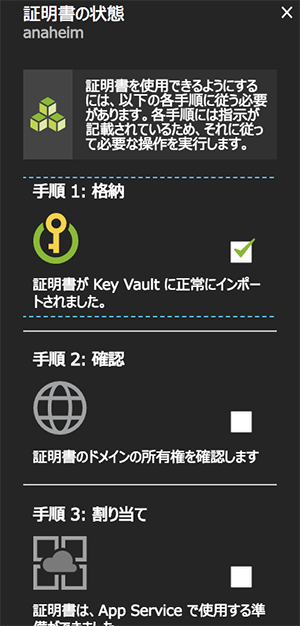

- 証明書をAzure Key Vaultに保存する。

状態から格納をクリックします。

- Key Vaultに証明書を格納する。

必要事項を入力し、Key Vaultキーコンテナーを作成・格納します。

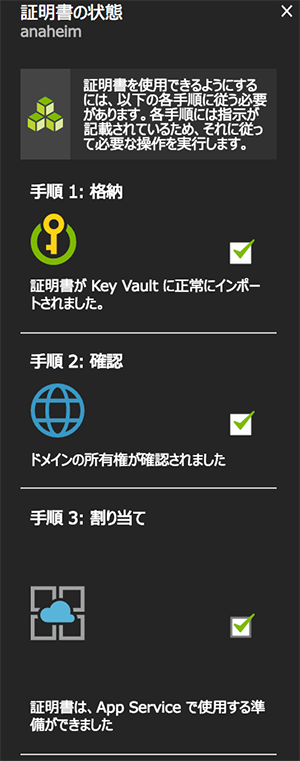

格納されると以下のようにチェックが入ります。

- ドメインの検証。

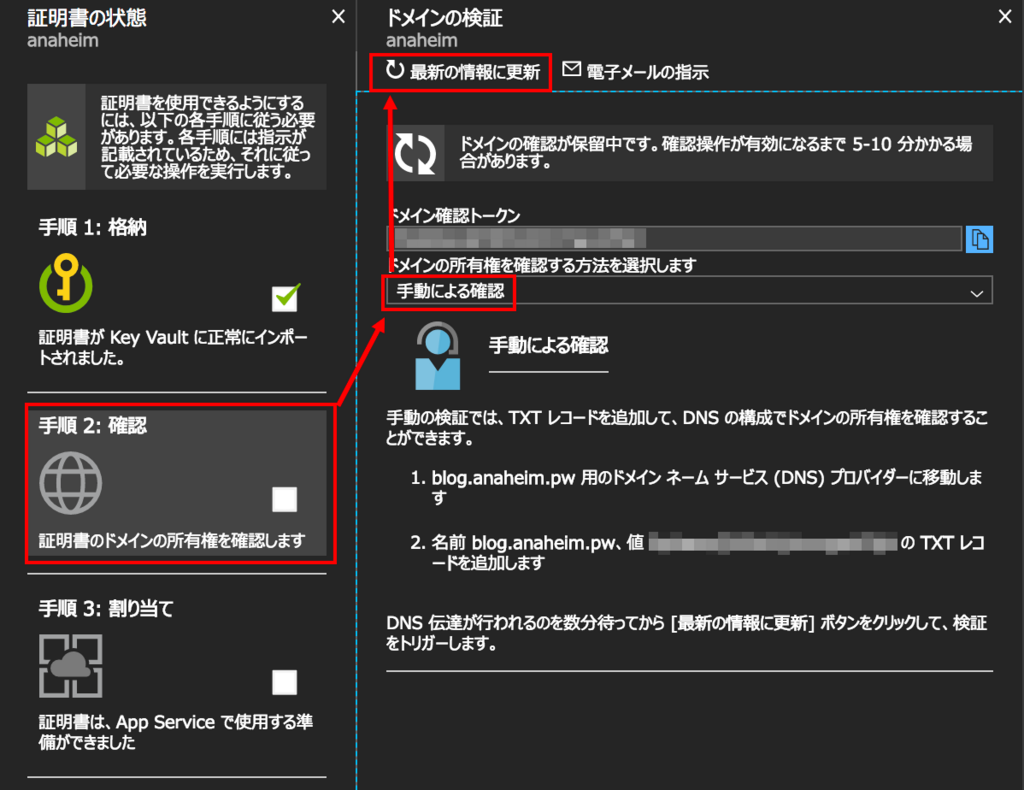

手順2:確認をクリックした後、確認方法を「手動による確認」に変更してドメイン確認トークンに表示されているものをTXTレコードとしてDNSに登録します。

ステータスが変わるまで更新し、利用準備ができたら以下のようになります。

SSL証明書ファイルエクスポート

次は証明書ファイルのエクスポートですが、ポータル上は「証明書のエクスポート」とありますがPowerShellでやってね!ということなのでPowerShellでエクスポートします。

AzurePowerShellのインストール手順は以下を参照。

インストール時やスクリプト実行時にエラーとなるようであれば以下を実行します。

Powershell –ExecutionPolicy Bypass

[Windows]

- 証明書ファイル(pfx形式)のエクスポート・インポート

Azure App Service Team Blogで公開されているスクリプトを利用します。

copyasc.ps1として公開されているスクリプトをコピーし、ローカルに保存します。

次にパラメータを編集します。

$appServiceCertificateName = "ascdemo"

出来上がったら実行します。

➔App Service 証明書のリソース名

$resourceGroupName = "ascdemorg"

➔App Service 証明書が所属しているリソースグループ名

$azureLoginEmailId = "user@microsoft.com"

➔Azureのログイン用Emailアドレス

$subscriptionId = "fb2c25dc-6bab-45c4-8cc9-cece7c42a95a"

➔サブスクリプションID

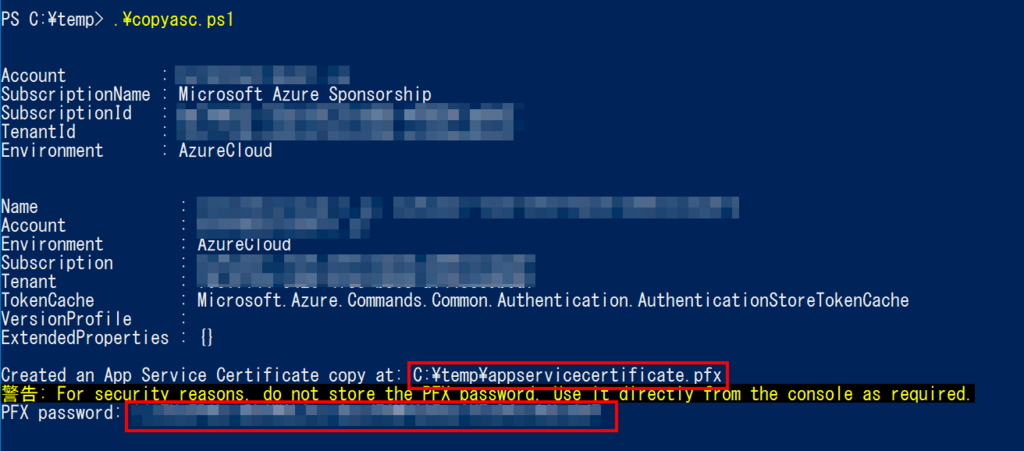

.¥copyasc.ps1

メールアドレス・パスワードを入力し、サインインします。

実行結果が以下となります。

出力ファイルパス、エクスポートパスワードが出力されます。

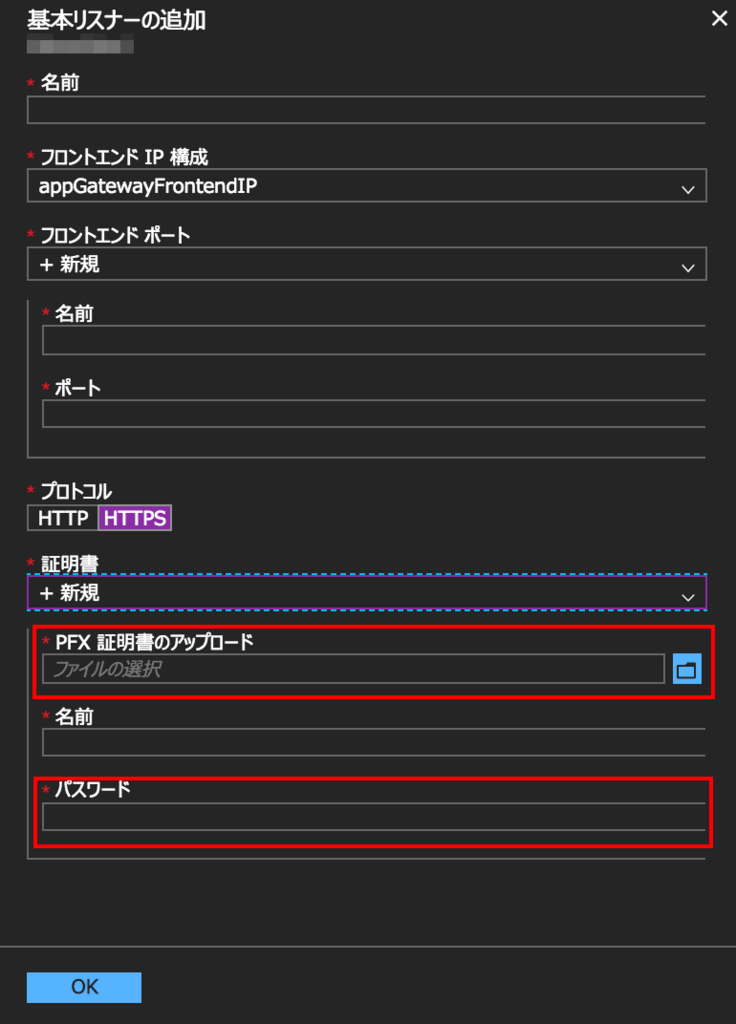

- Application Gatewayへ設定。

出来上がったpxfファイルをApplication Gatewayへインポートします。

詳細な手順はこちら。

以上でApplication GatewayでSSL証明書を利用可能になります。

[Chromeでの表示]

[証明書情報]

提供される証明書は「Go Daddy」のものとなります。

ちなみにIISでもApacheでも利用できることは確認していますので、Azure以外のサイトでも利用可能です。